A campanha, que se faz passar pela Adidas, refere a oferta de ténis e camisolas grátis em comemoração do aniversário da marca. Entenda por que casos como este são cada vez mais comuns.

A quantidade de campanhas de phishing através de aplicações de troca de mensagens, como o WhatsApp, é uma vertente que tende a receber cada vez mais campanhas maliciosas com o passar do tempo. Prova disso é esta falsa campanha que se faz passar pela Adidas e que, em apenas 3 dias, já afetou mais de 21.000 utilizadores, segundo o site HypeStat.

Porque é cada vez mais comum este tipo de ataques?

Antes de entrar um pouco mais na parte técnica sobre como funciona este golpe, façamos um comparativo para que os mais leigos em tecnologia possam entender o golpe. Imagine que é dono de uma empresa de bolos e pretende que a maior quantidade possível de pessoas compre o seu produto. Para isso, tem duas estratégias de venda: anunciar os seus bolos no jornal (circulação diária) ou na rádio (com divulgação de hora em hora). Para escolher qual o meio pelo qual deve anunciar, faz uma simples pesquisa e percebe que:

- 3 em cada 10 habitantes da cidade leem o jornal

- 9 em cada 10 habitantes da cidade ouvem a rádio

Como o objetivo é que a maior quantidade possível de pessoas compre os seus bolos, a escolha mais lógica seria anunciar na rádio, certo?

É exatamente isso que os hackers fazem, eles sabem que a quantidade de pessoas com acesso ao WhatsApp é muito grande, e, consequentemente, mais pessoas terão a chance de clicar no link malicioso criado por eles. Provavelmente, caso outra aplicação (que não o WhatsApp) se torne também popular, os criminosos começarão a usar esta outra aplicação.

A ameaça

Esclarecidos sobre os motivos pelos quais estão a ser cada vez mais comuns ataques através de aplicações de troca de mensagens, falemos sobre a ameaça.

A propagação

Diversas campanhas maliciosas que circulam nas redes móveis via SMS, WhatsApp, entre outras, são a princípio distribuídas para uma vasta lista de contactos. Os criminosos obtêm estes números de telefone de diversas formas, através de bases de dados encontradas na Internet, pesquisas dentro de sites mal configurados ou até mesmo através de outras campanhas maliciosas que induzem os tilizadores a preencherem formulários com seus dados pessoais.

As perguntas

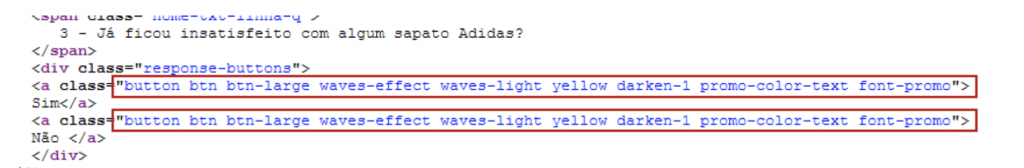

Não é raro que este tipo de ataque inclua uma espécie de quizz, perguntas em diferentes páginas para que o utilizador responda antes de prosseguir. Quase todas as páginas são destinadas a gerar algum tipo de lucro para os hackers e a resposta das perguntas exibidas não costumam fazer qualquer tipo de diferença para a continuidade do processo.

Abaixo vemos uma página de perguntas e o código exibido para os botões das opções que o utilizador pode escolher. É importante perceber que os dois botões têm exatamente a mesma função, tornando a resposta do utilizador irrelevante para o processo.

A monetização

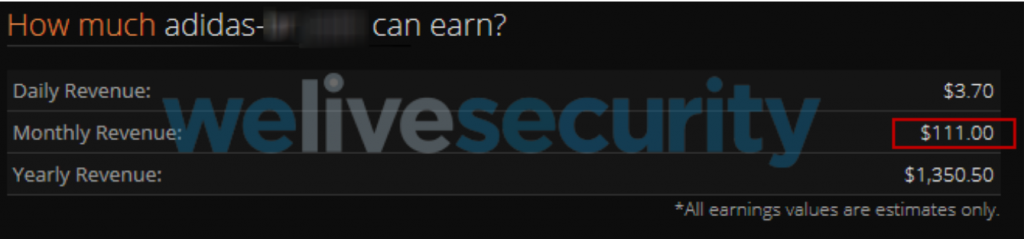

No caso desta campanha, as vítimas respondem a várias perguntas em três diferentes páginas e em cada uma delas há uma publicidade, a mudança das páginas gera um pequeno retorno financeiro imediato ao criminoso.

Ainda segundo o portal HypeStat, a estimativa de retorno financeiro mensal para o site desta campanha maliciosa é de aproximadamente 111 dólares.

O ciclo

Esta campanha é como diversas outras que analisámos em publicações anteriores: após a resposta a todas as perguntas, as vítimas são instruídas para partilhar o link da falsa campanha com mais 15 contactos.

Assim, após a partilha as vítimas terão apenas que escolher o brinde que supostamente receberão e tudo estará concluído. No entanto, ao tentar concluir o processo selecionando o botão “ESCOLHER TAMANHOS”, os utilizadores recebem a mensagem de que terão que enviar a campanha falsa para mais contactos e, desta forma, poder prosseguir.

Observação: Caso o botão “ESCOLHER TAMANHOS” seja selecionado antes da partilha, com pelo menos 15 utilizadores, a vítima seria redirecionada para diversas páginas de publicidade, entre elas uma página de download de extensão do browser chamada Incognito Searches, que muda o mecanismo de busca padrão do browser, solicita o download de conteúdo e exibe publicidade indesejada.

Desta forma, e com a necessidade de reenvio da campanha para mais pessoas, o ciclo da ameaça nunca é interrompido. Por isso, é necessário que todos fiquem cada vez mais atentos para este e outros tipos de golpe que, mesmo sem ter um malware (até ao momento de análise desta campanha) presente no seu conteúdo, pode trazer uma série de dores de cabeça às vítimas.

Dicas para estar protegido

Deixamos algumas dicas para que se proteja deste tipo de crime:

- Pesquise e desconfie: Procure sempre obter mais informação sobre quaisquer campanhas promocionais diretamente no site da empresa mencionada na e mantenha-se sempre atento sobre promoções que pareçam boas demais para serem verdade. De um modo geral, elas não são mesmo verdade.

- Cuide dos seus dados: Apesar de não ter sido o caso desta campanha, muitas são aquelas que solicitam às vítimas o preenchimento de formulários com os seus dados pessoais. Nunca preencha dados em sites que tenham sido sugeridos noutras plataformas, seja por e-mail, WhatsApp, SMS ou de qualquer outra forma. Aceda sempre ao site oficial da empresa ou serviço.

- Proteja o seu smartphone: Muitas pessoas, hoje em dia, cuidam da segurança apenas dos computadores e notebooks e esquecem-se que quase tudo é feito através dos smartphones. Pagamento de contas, acesso a e-mails, aplicações de transporte, tudo gira em torno deste dispositivo que está sempre connosco. Por isso, é essencial que os dispositivos estejam sempre protegidos com um software de segurança capaz de deter ameaças dos mais diversos tipos.

- Atualize: Diversos recursos de segurança são fornecidos com atualizações de software em geral, seja o próprio Windows, Android ou iOS, ou as aplicações internas instaladas posteriormente. Mantenha todas sempre atualizadas.